Ntripcaster

如何配置一个ntripcaster,最好是在windows环境下

以下结果来自GPT生成的结果,博主可以适当参考:

下载 NTRIP Caster 软件,例如 BKG Ntrip Caster 或者 RTKLIB NTRIP Caster。您可以在官方网站上找到这些软件的下载链接。

安装 NTRIP Caster 软件并启动它。在软件中,您应该能够看到一些配置选项,例如服务器端口、用户名和密码等。

配置 NTRIP Caster 服务器。您需要设置服务器的端口号、用户名和密码,以便客户端可以连接到服务器并获取实时数据流。您还需要选择要广播的数据流以及数据流的位置信息。这些配置选项可能会因软件而异,因此请参考您所使用的软件的文档来进行配置。

启动 NTRIP Caster 服务器。一旦您完成了配置,可以启动服务器并开始广播实时差分数据流。

连接到 NTRIP Caster 服务器。在移动设备或 GNSS 接收机上,您需要配置 NTRIP 客户端,以便连接到 NTRIP Caster 服务器并获取实时差分数据流。您需要提供服务器的地址、端口号、用户名和密码等信息。一旦连接成功,您就可以开始获取实时差分数据流并进行定位了。

- 文章:Windows-Windows服务器集群使用NTP配置解决服务器时钟同步 中也许有你想要的答案,请看下吧

- 除此之外, 这篇博客: 一文理解 Windows 身份验证原理中的 NTLM 协议 部分也许能够解决你的问题, 你可以仔细阅读以下内容或者直接跳转源博客中阅读:

上面介绍了用户密码以 NT hash 或者说 NTLM hash 的形式存储,有了这个基础,接下来介绍在网络登录中使用到的 NTLM 协议。

NT LAN Manager(NTLM)身份验证协议用于客户端和服务器之间的身份验证。由于 NTLM 不提供服务器身份验证,因此使用NTLM的应用程序容易受到来自欺骗性服务器的攻击。因此不建议应用程序直接使用NTLM。如果可以选择,则首选通过KILE进行身份验证。但是,当Kerberos协议扩展(KILE)不起作用时,例如在以下情况下,可以使用NTLM。

- 其中一台计算机不支持Kerberos。

- 服务器未加入域。

- KILE配置未正确设置。

- 实现选择直接使用NTLM。

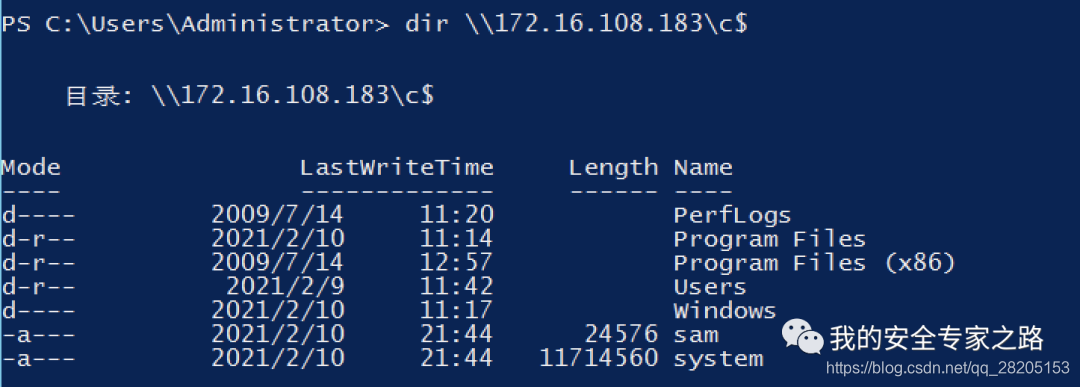

当我们在文件夹中输入 \\172.16.108.183\c$ 使用 ip 访问172.16.108.183 主机上的共享目录时,使用的是 NTLM 协议来进行身份验证。

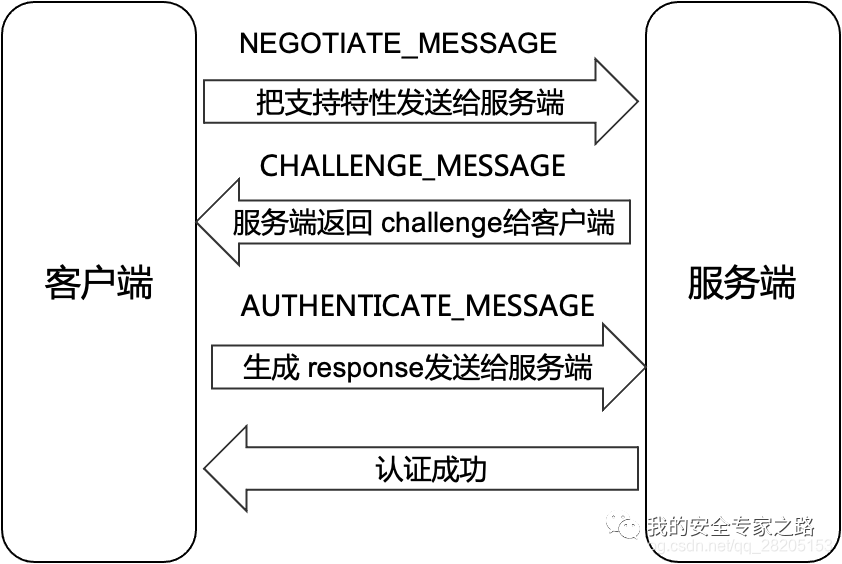

下面介绍 NTLM 协议的认证流程,方便后续了解 NTLM 协议的攻击面。

下图是NTLM 协议的认证流程:

- 客户端发送 NEGOTIATE_MESSAGE 消息。它主要包含客户端支持的特性和服务器请求的特性列表。

- 服务器生成一个16字节的随机数,称为质询(challenge)或随机数,通过 CHALLENGE_MESSAGE 消息将其发送给客户端。

- 客户端使用用户密码的哈希值对该质询进行加密生成 response,通过 AUTHENTICATE_MESSAGE消息将 response 返回给服务器。

- 服务器使用用户密码的哈希对challenge进行加密生成 reponse2, 如果和客户端发过来的 response 相同,则认证成功。在域中使用NTML时,服务器如果没有该域用户的密码,则服务器将以下三个项目发送到域控制器:用户名、发送给客户端的challenge、客户端的 response。域控制器使用用户名从“安全帐户管理器”数据库中检索用户密码的哈希。它使用此密码哈希对挑战进行加密。域控制器将它计算出的加密response 与客户端计算出的response进行比较。如果它们相同,则认证成功。

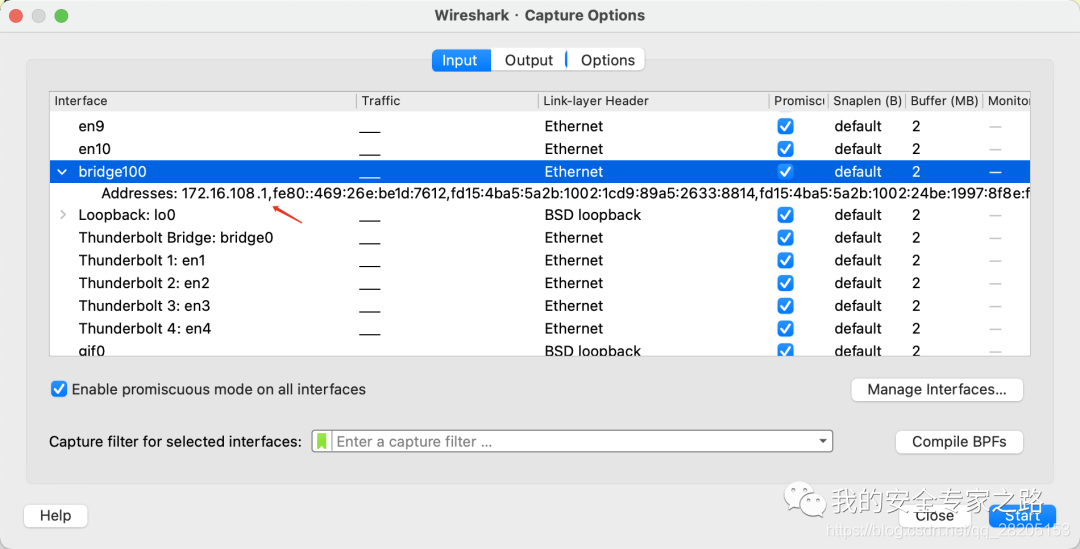

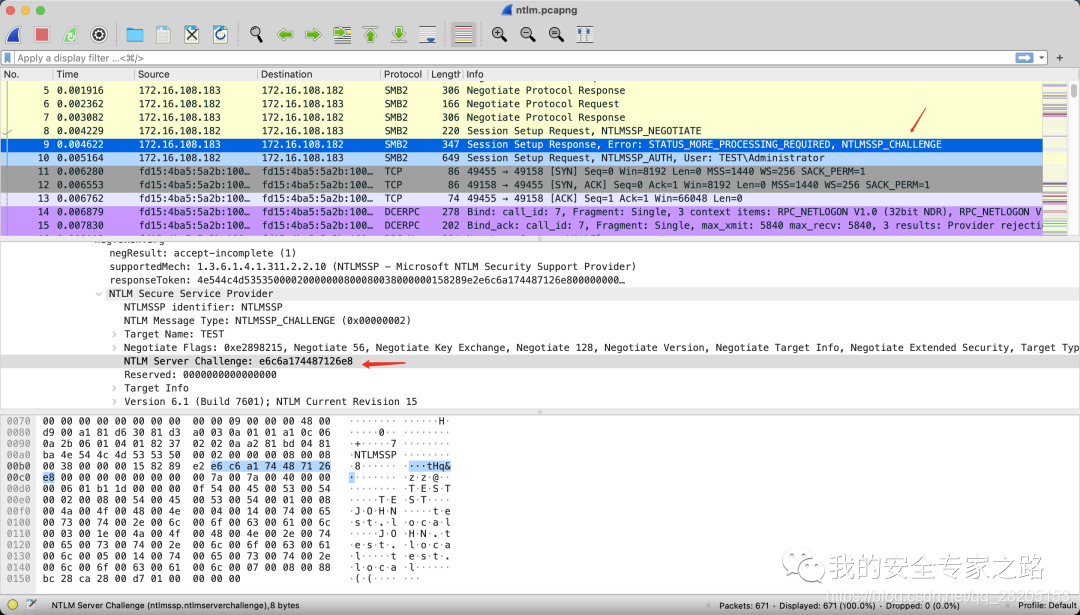

下面使用 wireshark 来查看流量,在宿主机开启 wireshark,监听的端口是虚拟机的网络接口。

使用 Windows Server 2012 (172.16.108.182) 的 test\administrator 账号去访问 Windows 7 主机 (172.16.108.183)。在 172.16.108.182 上的 powershell 上运行

dir \\172.16.108.183\c$

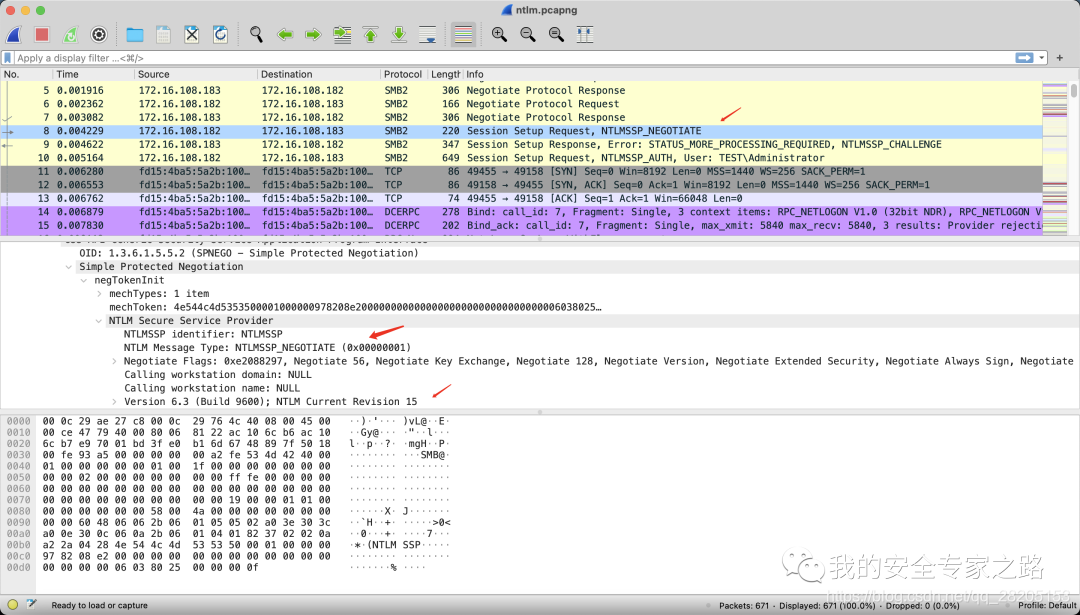

在 wireshark 上查看流量,可以看到源 ip 172.16.108.182 (client)向目的 ip 172.16.108.183 (server)发一个 NTLMSSP_NEGOTIATE 请求。该请求携带了一些支持的版本信息给服务器。

服务器返回一个 NTLMSSP_CHALLENGE 响应,响应中包括了一个 Chanllenge。

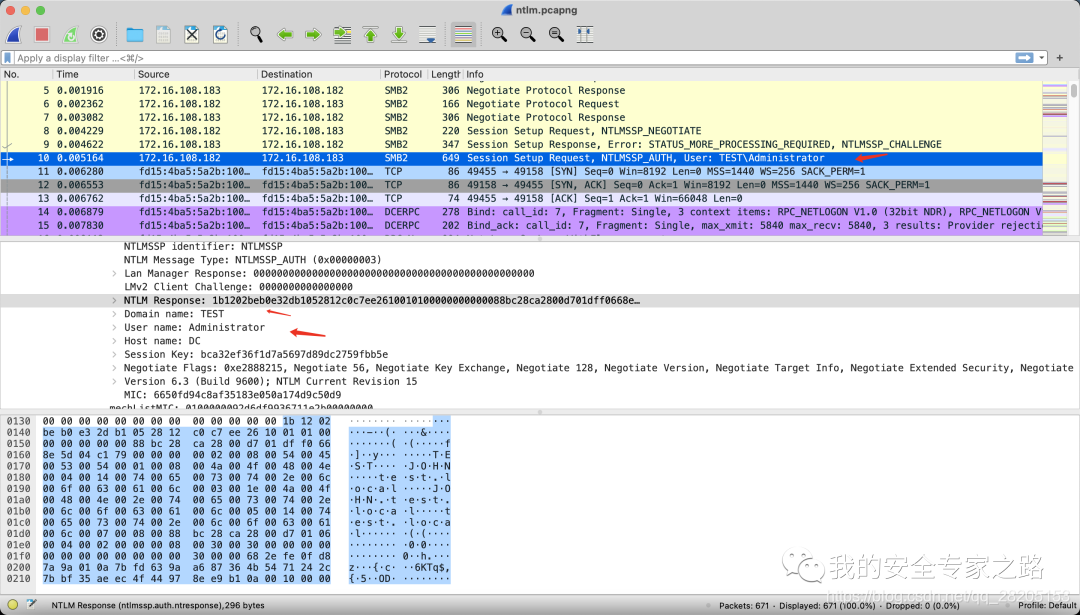

客户端使用用户密码的哈希值对该 Chanllenge 进行加密生成 Response,然后向服务器发送 NTLMSSP_AUTH 请求,携带了 Response,用户名等信息。

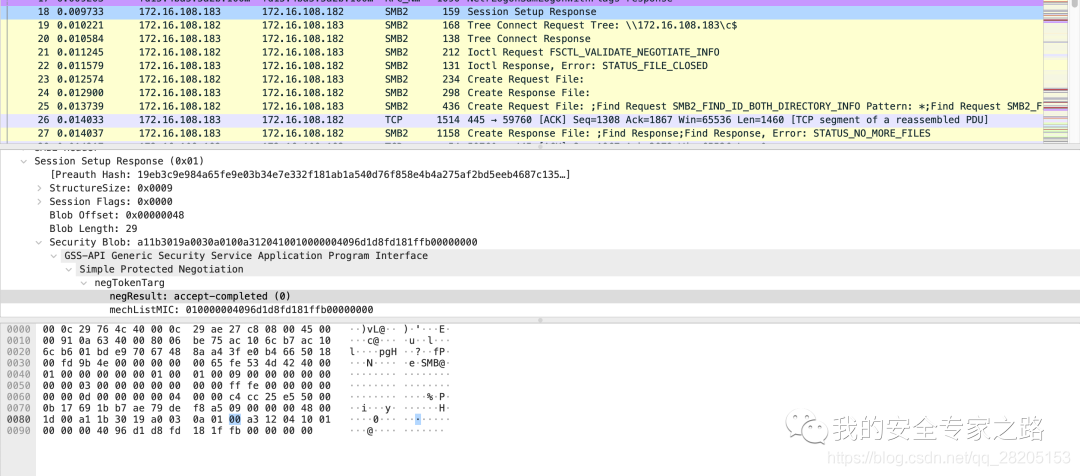

服务器收到 response 后使用用户密码的哈希对challenge进行加密生成 reponse2, 如果和客户端发过来的 response 相同,则认证成功。认证成功后,使用 Tree Connect Request 打开共享目录。

如果你已经解决了该问题, 非常希望你能够分享一下解决方案, 写成博客, 将相关链接放在评论区, 以帮助更多的人 ^-^